Защита конфиденциальных данных и анонимность в интернете

Зачем нужна анонимность?

[править]Есть разные причины скрываться от опознания. Правительства, работодатели и преподаватели учебных заведений нередко ограничивают доступ к информации и ущемляют свободу выражения подчинённых им людей под всевозможными предлогами. Примеры таких случаев можно найти далее. Наблюдается тенденция усиления слежки в Сети и вообще. Кроме того, многим людям просто нравится ощущение приватности и невозможности слежки за ними через Сеть, это их право. Право, защищенное 23 и 24 статьями Конституции Российской Федерации.

Программы для работы с интернетом

[править]Программы, работающие с интернетом (браузеры, файловые менеджеры, Bittorrent-клиенты и т. д.) для большей надёжности от нарушений конфиденциальности должны иметь открытый исходный код. И должны быть загружены (как и все остальные программы) с официальных сайтов или крупных soft-сайтов (например, softpedia.com).

Открытые браузеры

[править]- Mozilla Firefox

- Mozilla Suite

- SeaMonkey

- K-Meleon

- Chromium (не путать с закрытым Google Chrome).

- Lynx

- Pale Moon

- Konqueror

- Html Viewer 3

Не рекомендуется использовать для анонимного серфинга Google Chromе, так как он отсылает разную информацию Google. SRWare Iron, основанный на Chromium, этого недостатка лишён[источник?], но имеет свои (например, редко обновляется).

Настоятельно рекомендуется использовать браузер Mozilla Firefox как наиболее распространённый, надёжный и широко настраиваемый под любые нужды пользователя, в частности, и обеспечение максимальной безопасности и конфиденциальности из всех вышеперечисленных.

==== Открытые менеджеры закачек ====

- Free Download Manager (Windows) (в составе имеются FTP- и Bittorrent-клиенты).

- uGet (Windows/Linux) (исходный код).

- wxDownload Fast (Windows/Linux) (исходный код).

Открытые FTP-клиенты

[править]- FileZilla

- WinSCP (его ftp-часть использует код FileZilla 2.2.32, сама программа распространяется бесплатно и с открытым исходным кодом).

Открытые файлообменные клиенты

[править]- ABC (Yet Another BitTorrent Client)

- aMule

- Anatomic P2P

- Arctic Torrent

- BitTornado

- BitTyrant (BitTyrant — это разработка Университета Вашингтона по созданию эффективного BitTorrent-клиента. BitTyrant базируется на коде Azureus 2.5.X и имеет практически идентичный интерфейс (немного изменена вкладка «Peers» — в ней появились столбики с действиями BitTyrant’а и статистические данные по каждому из peer’ов. Также изменения коснулись меню «Help»). При соединении пользователя, запустившего BitTyrant с Роем, другие участники видят клиент с именем «AzureusBitTyrant 2.5.0.0BitTyrant». Основные изменения произошли в механизме загрузки раздачи — BitTyrant собирает статистическую информацию на Пиров и на основе этого принимает решение о загрузке или раздаче файла. По данным разработчиков это увеличивает скорость загрузки на 70 %).

- Blog Torrent

- Burst!

- DC++

- Deluge

- EMule

- FlyLinkDC++

- G3 Torrent

- I2Psnark (в сети i2p)

- KCeasy

- KTorrent

- LeechCraft

- LimeWire

- Localhost

- MLDonkey — на разных этапах присутствовала поддержка P2P-сетей и протоколов: eDonkey, прямая передача (HTTP, FTP, SSH), Overnet, Kademlia, Direct Connect (DC++), Gnutella, Gnutella2, OpenNap, Soulseek, BitTorrent, FastTrack, OpenFT.

- Robert (в сети i2p)

- Rufus

- Shareaza (Вы сможете загружать/выгружать файлы в следующих сетях: EDonkey, Gnutella (G1), BitTorrent и Gnutella2 (G2)).

- Torrent Swapper

- TorrentFlux

- Transmission

- qBittorrent

- Vuze (старое название — Azureus).

- XBT Client

Открытые IRC-клиенты

[править]- Kvirc

- ChatZilla

- ERC (как расширение для Emacs)

- WeeChat

Открытые программы для мгновенного обмена сообщениями и IP-телефонии

[править]- Adium

- Coccinella

- Exodus

- Gajim

- Instantbird

- Jabbin

- Miranda IM / Miranda NG

- Pidgin

- Psi

- qutIM

- Tkabber

- Vacuum-IM

- Tox

Открытые клиенты групп новостей

[править]- Mozilla Thunderbird

Открытые программы для работы с электронной почтой

[править]- Claws Mail (ранее известный как Sylpheed-Claws)

- Evolution

- KMail

- Mozilla Thunderbird (может быть клиентом групп новостей)

- Sylpheed

Повышение анонимности и безопасности браузеров

[править]Браузер является основной программой, используемой в интернете, и имеет тенденцию включать в себя функционал других полезных программ. Для получения максимальной анонимности нужно, чтобы для серверов браузер ничем не выделялся среди других. Это необходимо для предотвращения идентификации пользователя.

У серверов есть несколько основных путей получения информации о пользователях. Это информация, передаваемая заголовками HTTP, JavaScript и Flash. Вот некоторые cервисы для анализа этой информации: whoer.net, BrowserSpy, panopticlick.eff.org.

Расширения

[править]Существует несколько популярных расширений, значительно повышающих анонимность.

- Adblock Plus — Блокирует рекламу, контент, загружаемый со сторонних сайтов.

- BetterPrivacy — Позволяет контролировать особые Cookies flash-объектов.

- Cookie Monster — Позволяет разрешать использование Cookies только доверенным сайтам.

- Flashblock — Блокирует нежелательные Flash-объекты (а также Silverlight) на страницах.

- HTTPS Everywhere — Включает принудительное использование протокола шифрования для популярных веб-сайтов.

- IPFlood (IPFuck) — Выдает Ваш реальный IP за прокси.

- NoScript — Позволяет разрешать использование JavaScript (а также другие интерактивные элементы: аудио, видео, Flash) только доверенным сайтам.

- RefControl — Позволяет контролировать передачу заголовка HTTP referer (информации о том, откуда пользователь пришел на текущий сайт). Для наибольшей анонимности следует указать в качестве варианта по умолчанию «Подделать — посылать корень сайта» с включённой опцией «только запросы 3-й стороны». Это имитирует заход на сайт путём ввода его адреса вручную, а не перехода по ссылке с другого сайта (при этом дальнейшая навигация по сайту осуществляется с передачей реферера, иначе ручной набор адреса каждой страницы выглядел бы неправдоподобно).

Настройки

[править]Также некоторые настройки могут улучшить анонимность. Для изменения настроек можно использовать специальную страницу about: config или добавлять их напрямую в файл настроек prefs.js, находящийся в папке профиля. Некоторые полезные настройки доступны через стандартное меню настроек[1][2][3][4][5].

- browser.safebrowsing.enabled = false, browser.safebrowsing.malware.enabled = false — Отключают передачу информации о посещаемых веб-сайтах (система для борьбы с фишингом).

- browser.search.suggest.enabled = false — Отключает передачу текста, набираемого в окне поиска, поисковой системе без явного подтверждения со стороны пользователя[6].

- dom.battery.enabled = false — Запрещает поддержку Battery API, с помощью которого можно отслеживать состояние батареи устройства.

- dom.enable_performance = false — Отключает передачу браузером информации о времени начала и окончания загрузки страницы. Анализ этих данных позволяет определить факт использования прокси-сервера[7].

- dom.network.enabled = false — Запрещает поддержку Network API, с помощью которого можно определить тип подключения к сети и параметры соединение пользователя с сетью (данная настройка актуальна лишь для мобильных версий Firefox)

- dom.storage.enabled = false — Отключает возможность сайтов хранить некоторые настройки (нечто похожее на Cookies)[8].

- general.useragent.override = "Mozilla/5.0 (Windows; U; Windows NT 5.1; en-US; rv:1.9.1.7) Gecko/200091221 Firefox/3.5.7" — Подмена User Agent. Если выставить наиболее распространённое значение, то это поможет снизить уникальность пользователя[9].

- media.peerconnection.enabled = false — Запрещает поддержку протокола WebRTC, текущая реализация которого позволяет незаметно для пользователя получить список IP-адресов в его локальной сети (с помощью JavaScript), что повышает уникальность пользователя.

- network.dns.disablePrefetch = true — Запрещает предварительное разрешение имён DNS для всех ссылок на веб-странице (пока пользователь сам не нажмёт на ссылку). Это может привести к утечке DNS-трафика при работе через анонимизирующий прокси-сервер.[10].

- network.cookie.cookieBehavior = 1 — Запрещает Cookies для сторонних сайтов.

- network.http.sendRefererHeader = 0, network.http.sendSecureXSiteReferrer = false — Отключают передачу заголовка HTTP referer для обычного и зашифрованного соединения соответственно.

- security.enable_java = false — Отключает Java.

Общие советы

[править]- Отдельно стоит упомянуть кеш браузера. Предположим, на сайте А размещена специальная картинка (возможно и прозрачная однопиксельная) с сайта Х, собирающего информацию. Затем, когда пользователь открывает сайт Б, на котором размещена та же самая картинка с сайта Х, браузер не загружает эту картинку, а берёт её из кэша. Таким образом, сайт Х узнаёт о том, что пользователь ранее посетил сайт А. Поэтому отключение кэширования увеличивает анонимность. В связи с этим последние версии Mozilla Firefox включают в себя режим приватного просмотра.

- Не использовать панели инструментов, предлагаемые разными сайтами. Многие панели отсылают информацию о том, какие страницы посещает пользователь, например для получения ТИЦ в Яндекс. Баре.

- Сделать браузер как можно более похожим на другие браузеры, использующие анонимайзер. Не использовать блокировщики рекламы и прочее, изменяющее поведение браузера. Например, вставив в страницу рекламу и не обнаружив, что её загружают, в то же время получив информацию о загрузке картинок, сайт поймёт, что у вас установлен блокировщик рекламы. Внеся в сайт разные рекламные блоки, часть из которых есть в списках блокировки рекламы разных версий, можно оценить версию списка блокировки. Аналогично — с ghostery.

- С помощью JavaScript и прочих технологий можно считывать различные характеристики браузера, например разрешение экрана, версию, производителя, набор установленных плагинов и дополнений (по наличию определённых API, либо напрямую), делать замеры производительности, и узнавать характеристики аппаратного обеспечения (некоторые характеристики видеоускорителя, наличие акселерометра, multitouch), из чего можно составить уникальный идентификатор вашего браузера. Подробнее на https://wiki.mozilla.org/Fingerprinting , https://www.torproject.org/projects/torbrowser/design/ и https://panopticlick.eff.org/self-defense.php .

Установка и использование Pidgin + OTR

[править]Предже чем приступить к установке и настройке программного обеспечения, нужно зарегистрировать учётную запись ICQ или Jabber либо использовать имеющиеся учётные записи. Эти протоколы несущественно различаются в использовании, и на их подключении к программе останавливаться не будем.

Программу Pidgin необходимо скачать с официального сайта и установить на компьютер. После этого необходимо таким же образом скачать с официального сайта и установить OTR. Установка этого программного обеспечения очень проста.

После установки модуль нужно настроить, для этого открываем окно программы Pidgin и во вкладке Средства находим пункт Модули, где выбираем Off-The-Record (OTR). Переходим к настройкам модуля. Для выбора нам доступны подключённые в Pidgin аккаунты. Выбираем тот, через который будем пересылать зашифрованные сообщения по протоколу ICQ или Jabber. Далее создаем цифровой отпечаток для выбранного аккаунта. В соседней вкладке будут сохранены известные отпечатки собеседников.

Для установления защищённого разговора выбираем собеседника и второй клавишей мыши открываем окно опций, где находим пункт Настройки OTR. Выбираем необходимые опции. Для установления защищённого соединения собеседники должны обменяться цифровыми отпечатками. Сделать это можно несколькими путями: можно сразу импортировать цифровой отпечаток собеседника, если он заранее известен, использовать пароль, известный только вам и собеседнику, или вопрос, ответ на который известен только собеседнику. После обмена ключами защищённое соединение может быть установлено автоматически.

Защита электронной почты (криптография с открытыми ключами)

[править]Используйте криптографию с открытыми ключами для защиты от перлюстрации ваших электронных писем на почтовом сервере или где-то по пути к нему. На сайте pgpru.com есть хорошее руководство по защите электронной почты с использованием свободного программного обеспечения с открытым исходным кодом, которое можно бесплатно скачать в интернете (Mozilla Thunderbird, GnuPG, Enigmail).

Чтобы это работало, подобные средства должны использоваться как отправителем, так и получателем, так что убеждайте своих знакомых переписываться с вами с использованием шифрования.

Почтовые аккаунты рекомендуется создавать на заграничных серверах, (например в Швеции или ФРГ, а также Тувалу, Тонга, Микронезии и Ниуэ, но не в США, которые лидируют по числу взломов почтовых аккаунтов своих граждан по инициативе полиции и ФБР), где (относительно) неплохое законодательство, защищающее приватность и свободу слова (с крайне большим числом изъятий из этого правила, одно из самых расплывчатых звучит как «в случае, если это необходимо для обеспечения национальной безопасности»). Лучше использовать несколько почтовых аккаунтов для отдельных целей. Иначе, почтовый ящик представляет законченное «досье» на человека, увязывающее все от работы до личной жизни (для спецслужб, нечестной администрации сервера или хакеров, в случае если ящик будет взломан).

Чтобы избежать взлома, следует выбирать хорошие пароли, а лучше всего использовать специальные программы для генерирования сложных паролей и их хранения. Используйте сервера, поддерживающие SSL/TLS шифрование соединений, и веб-интерфейс (если есть) через HTTPS, например, https://mail.google.com/ и https://www.safe-mail.net/

Для соединения с почтовым сервером используйте качественные анонимайзеры, такие как Tor (см. настройка Thunderbird).

Желательно, чтобы на локальном компьютере переписка хранилась в зашифрованном виде и, таким образом, была защищена от попадания в чужие руки. Для этого следует использовать шифрование системного раздела.

Программы сетевого общения (Instant Messengers и чаты)

[править]Многие программы для общения поддерживают использование SOCKS-прокси и, таким образом, могут выходить в интернет анонимно через Tor.

В качестве примеров можно назвать свободные приложения Psi (работает по протоколу Jabber) и Pidgin (в прошлом GAIM) (поддерживает несколько протоколов, включая ICQ). Использование Tor’а защищает от слежки, которая пытается установить IP того или иного пользователя, но не защищает от прочтения сообщений хозяевами серверов или кем-то ещё. Для защиты информации должно применяться дополнительное шифрование (OTR), ключ к которому находится только у адресата. Это обычно реализуется как специальная опция в программе для общения.

Psi поддерживает метод шифрования с открытыми ключами до 4096 битов, используя для этого функции свободного пакета GnuPG. Кроме того, сообщения подписываются электронной подписью, что не позволяет посторонним людям изменять их.

Для GAIM существует модуль Gaim Encryption, в котором применяется классическое шифрование с открытыми ключами и электронные подписи, а также модуль Off-the-Record Messaging, который основан на идее недоказуемости отсылки вами сообщений, даже если противник в будущем завладеет ключами.

Miranda IM имеет модули для шифрования сообщений: MirOTR, New_GPG, SecureIM.

Важно учитывать, что многие программы для общения хранят логи сообщений за сроки от нескольких дней и более. Так что все ваши разговоры за определённое время могут быть полностью сохранены на жестком диске. Для предотвращения утечки подобной информации она должна храниться на зашифрованном томе.

Если вы настроили чат или Instant Messenger для работы через Tor, уделите время изучению опций программы. Многие программы такого рода имеют возможность пересылки файлов или общения посредством открытия прямого соединения пользователь-пользователь (DCC), минуя сервер-посредник. Открытие таких соединений может привести к раскрытию вашего IP. Особенно опасны настройки, разрешающие автоматическое принятие файлов от любых пользователей или автоматическое открытие прямых соединений. Все подобные настройки рекомендуется отключать, а файлы принимать только при необходимости и только от проверенных пользователей.

Программы и сервисы анонимного получения и чтения сообщений электронной почты

[править]В интернете существует множество ресурсов для анонимного получения электронной почты (т. н. одноразовые почтовые ящики). Однако на самом деле они не обеспечивают анонимность должным образом. Причин тому несколько:

- отсутствие шифрования от клиента до сервера,

- непосредственный контакт клиента с сервером при обмене данными свободным текстом и т. д.

Все это позволяет точно определить клиента, читающего почтовое сообщение, а следовательно, вести речь об анонимности бессмысленно.

Немного больше анонимности добавляет сеть Tor при пользовании подобными сервисами, однако данная сеть не осуществляет защиту контента, передаваемого с сервера или на сервер. При определенных обстоятельствах можно вычислить и клиента, читающего сообщение через сеть Tor (exit node может перехватывать незашифрованный трафик).

- AnoBox.ru — сервис анонимного получения и чтения сообщений e-mail

Данный сервис создан для удовлетворения потребностей анонимного чтения сообщений электронной почты. Среди отличительных особенностей от аналогичных сервисов — шифрование SSL, отсутствие хранимой информации клиента на сервере, достаточно высокая нагрузочная способность, огромный размер почтовых ящиков и др., что делает его незаменимым помощником при работе в сети Tor (или аналогичных).

Сервис AnoBox.ru может быть также полезен при работе вне сети Tor.

AnoBox.ru | просто другая почта - I2P-Bote — децентрализованная анонимная почта, работающая в сети I2P.

- Bitmessage — аналог (по функционалу в общем) I2P-Bote, не требующий I2P, но имеющий проблемы с производительностью.

Анонимные электронные деньги

[править]Существуют анонимные системы электронных денег, неподконтрольные государству и прочим финансовым организациям вроде Webmoney, QIWI, Яндекс. Деньги и др. На данных сервисах открываются счета (электронные кошельки)и пользователи могут переводить деньги в различных валютах друг другу и организациям-партнёрам данных систем. Однако такие организации работают в строгом соответствии с национальным законодательством, как правило, имеют представительства в странах, где осуществляют деятельность по привлечению клиентов, и раскрывают всю информацию об эмитентах по запросу компетентных органов (в том числе по международным запросам). Также в связи с последними изменениями российского законодательства, чтобы через такие платёжные системы перевести существенную сумму, необходимо идентифицироваться по паспорту. На данный момент есть более анонимные и альтернативные виды денег, ликвидность и востребованность которых определяют не сколько потребительские корзины и биржевые котировки (хотя такие валюты успешно торгуются на специализированных биржах), и не законодательное закрепление их статуса, сколько интерес самих пользователей и доверие расширяющегося круга компаний, принимающих её в качестве оплаты (особенно США). Речь идет о криптовалютах, их эмиссия производится с помощью вычислительных мощностей пользователей (для эмиссии требуется затратить энергию и вычислительные ресурсы) и обычно алгоритмически ограничена. Позволяют анонимно и безопасно владеть, эмитировать и передавать денежные средства.

- Bitcoin — наиболее ликвидная и популярная на данный момент криптовалюта.

- Litecoin — популярная криптовалюта, задумывавшаяся как эволюция Bitcoin.

- Иные криптовалюты (обратите внимание - Onecoin не криптовалюта, а мошенническая схема Понци).

Правила предосторожности и ошибки, ведущие к нарушению анонимности

[править]Одной из наибольших угроз для анонимности является болтливость самого пользователя, раскрытие личной информации в местах, где к этой информации может получить доступ противник.

Анонимная и неанонимная сетевая активность

[править]Клиент для сети Tor может объединять соединения, открываемые примерно в одно и то же время, и направлять их через одну и ту же цепочку случайно выбранных промежуточных Tor-серверов. Это делается для ускорения работы, но в некоторых случаях может создавать проблемы.

Не стоит использовать Tor одновременно для действий, требующих анонимность и несовместимых с нею. Пример: вы заходите на сайт банка для работы со своим личным счётом — в этом случае вы не желаете и не можете быть анонимным. Если вы одновременно будете работать с сайтом банка, где вы не анонимны, и с каким-либо сайтом, где вы желаете сохранять анонимность, переброска этих двух потоков данных через одну цепочку Tor-серверов может оказать услугу тому, кто наблюдает за последним сервером в цепочке и заинтересован в раскрытии личности пользователей Tor’а. Хотя вероятность такого и мала, такое смешивание не желательно. Если работа с сайтом проводится заведомо без анонимности, лучше всего вообще не использовать для этого Tor (см., например, Настройка браузера Mozilla Firefox, No proxy for).

Лингвистический анализ

[править]Помните, что если противник будет располагать нужным количеством текстов, то может оказаться возможным доказать с помощью лингвистического анализа и сравнения текстов, что автором той или иной информации, размещённой в интернете, являетесь вы.

Примеры случаев ущемления свободы слова

[править]- Владимирский губернатор пожаловался в милицию на интернет-форум

Губернатор просил возбудить в отношении участников форума уголовное дело по статье 129 УК РФ («Клевета»), однако после проверки ковровское УВД посчитало высказывания участников форума не клеветническими, а оскорбительными. Как сообщили УВД Коврова, уголовное дело, в котором фигурируют пять человек, пока возбуждено по факту преступных действий, а не в отношении конкретных лиц. Какие именно выражения в адрес Николая Виноградова были признаны оскорбительными, ковровские милиционеры не сообщили.[1] - На оскорбившего мусульман участника интернет-форума заведено уголовное дело

Один из читателей прокомментировал заметку в форуме. В настоящее время текст этого комментария скрыт. Как пересказывает «Банкфакс», читатель привел принцип римского права в отношении наказания за богохульство, а также в изложении процитировал имевшуюся в его распоряжении заметку из аргентинской Clarin, содержащую ряд жестких оценок нападений на посольства в мусульманских странах. Кроме того, автор комментария высказался по поводу двойных стандартов в оценках конфликтов на религиозной почве.[2] - Россия: первый приговор за сетевой экстремизм

В январе 2005 г. студент разместил на своем сайте статью, пропагандирующую деятельность кемеровских национал-большевиков, — «Самая конструктивная партия». По мнению представителей прокуратуры, студент, являясь участником Кемеровского регионального отделения Национал-большевистской партии, желал изменения политической системы в России. [3]

Распределённая анонимная сеть Tor

[править]Tor — свободное программное обеспечение для анонимизации трафика. Открытый исходный код Tor’а проверяется многими людьми со всего мира, что обеспечивает своевременное выявление дефектов и невозможность тайного встраивания в него «чёрного хода» для государственных служб или кого-либо еще.

Tor обеспечивает надежную и бесплатную анонимизацию, защищая пользователя от слежки как за посетителями определенного сайта, так и за всей активностью самого пользователя. Когда пользователь передаёт данные, программа Tor скрывает и настоящий пункт их назначения и сами данные, перебрасывая данные в зашифрованном виде через цепочку промежуточных узлов сети.

Устройство

[править]

Работа Tor’а основана на взаимодействии многих серверов сети Tor, каждый из которых предоставляет часть пропускной способности своего интернет-подключения для нужд сети. Этот принцип работы близок к тому пиринговых сетей. Любой пользователь может быть сервером, отдавая часть пропускной способности для развития анонимной сети, и тем самым улучшая свою собственную анонимность (см. настройку сервера.)

Tor случайно выбирает несколько серверов из всех доступных (список которых он периодически скачивает с центрального сервера-директории) и строит «тоннель», проходящий через эти промежуточные точки. Ваш трафик будет пропускаться через этот тоннель; у него есть вход — приложение Tor на вашей машине и выход — последний из случайно выбранных для этого тоннеля серверов сети Tor.

Tor последовательно зашифровывает передаваемый пакет данных открытыми ключами серверов, входящих в цепочку, начиная с её конца. При этом ваш компьютер (на диаграмме — «Алиса») непосредственно отсылает данные на первый сервер в этой цепи, который снимает с данных свой слой шифра и передаёт их далее, а с реальной точкой назначения (на иллюстрации — «Боб») непосредственно общается сервер, служащий точкой выхода из тоннеля.

Это защищает от слежки и возможных неприятных последствий посещения специфического сайта в интернете. В точке назначения нельзя выяснить ваш IP-адрес и местонахождение, ибо вы не связываетесь с ней напрямую. Даже серверы-посредники получают только необходимые сведения. Например, первый сервер сети Tor, выбранный для тоннеля, с которым вы взаимодействуете напрямую, не может точно определить, назначены ли данные для вас или вы, в свою очередь, являетесь всего лишь посредником для кого-то другого. Никакие узлы в цепочке, кроме сервера, служащего точкой выхода, не имеют доступ к собственно передаваемым данным (в незашифрованном виде), да это и не нужно для их работы. Им раскрывается только информация о том, кто есть следующий в цепи посредников, которому они перешлют скрытое от них содержимое.

Сокрытие информации так, чтобы каждый элемент цепи имел доступ только к той части, которая предназначена ему, реализуется с помощью криптографии с открытыми ключами. Подобный метод шифрования проработан и надежен, и даже если сервер сети Tor находится под контролем противника, он не сможет получить доступ к части информации, предназначенной для следующих серверов тоннеля.

Только последний сервер в цепи, который служит точкой выхода из тоннеля, способен расшифровать содержимое, которое он затем отсылает на пункт назначения. Полученный обратно ответ он может доставить на ваш компьютер аналогичным образом, с сохранением анонимности.

Сравнение сети Tor с другими системами и анонимными прокси

[править]- Обычные бесплатные веб-прокси, как правило, не шифруют передаваемые данные. Таким образом, они не дают никакой защиты, если ваш канал связи уже находится под наблюдением противника (элементарный анализ трафика выявит все сайты, которые вы посещаете, а также многие действия, совершаемые вами). Tor всегда шифрует всю передаваемую информацию, поэтому, даже если противник наблюдает за всеми передачами по вашему каналу связи, всё, что он получит — бессмысленные байты.

- Многие прокси, рекламирующие себя как «анонимные», на самом деле не являются таковыми (сообщают точке назначения информацию о пользователе через заголовки HTTP). Без специальной проверки пользователь не может быть уверен, что «анонимный веб-прокси» на самом деле является анонимным, и что при посещении веб-сайта ваш IP-адрес не открывается для хозяев сайта или тех, кто имеет возможность наблюдать за каналом интернет-связи этого сайта. При использовании Tor’а при входе на пункт назначения (например, веб-сайт), ваш IP всегда скрыт.

- Есть ограниченное количество по-настоящему анонимных веб-прокси, но никто не может гарантировать, что они не ведут логи активности пользователей и не передают эту информацию заинтересованным лицам. При использовании одного веб-прокси-сервера вы полностью доверяете свою анонимность этому серверу. В случае использования Tor’а вы доверяете анонимность нескольким случайным серверам из тысяч доступных, из которых многие запущены на обычных домашних компьютерах пользователей-волонтеров по всему миру. Для слежки за вами противник должен контролировать все из этих случайно выбранных Tor-серверов, вероятность чего крайне мала, даже если противник будет контролировать значительное количество Tor-серверов по всему миру.

- Некоторые прокси и системы анонимизации, которые предлагают зашифрованный обмен данными и хорошую скорость, требуют денег. Tor абсолютно бесплатен.

- При этом по простоте использования Tor стоит в одном ряду с самыми доступными для начинающего пользователя методами (такими как использование обычного веб-прокси).

- Tor доступен для использования на многих операционных системах, например, Linux и других *nix-системах.

- В отличие от веб-прокси, Tor в теории может поддерживать любые TCP-соединения, а не только HTTP, благодаря этому вы можете анонимно использовать программы для сетевого общения и многое другое.

- Tor обычно работает медленнее, чем веб-прокси (плата за гораздо более качественную защиту).

- Теоретически, Tor по принципу действия приблизительно похож на систему JAP[4], но уступает последнему по скорости передачи. С другой стороны, Tor’у отдают предпочтение те, кто ценит его большую децентрализованность, открытость и «незапятнанную репутацию» (Tor всегда был открытым, тогда как разработчики JAP однажды были пойманы на внесении «чёрного хода» по запросу спецслужб).

Установка и использование

[править]

Tor, вместе с сопутствующим программным обеспечением (Privoxy, Vidalia), можно скачать с сайта программы. Для пользователей Windows ссылка на нужный файл находится в строчке «Windows: Tor & Privoxy & Vidalia в одном инсталляторе». Скачивайте стабильный выпуск.

Процедура установки проста: неопытным пользователям достаточно жать Далее, оставляя предлагаемые варианты выбора без изменения, ибо они хорошо подобраны и обеспечат правильную работу. После завершения установки Vidalia и Privoxy автоматически запускаются и регистрируются в системе для автоматического запуска при входе пользователя Windows. Vidalia при старте запускает основное приложение, называющееся просто Tor. С этого момента система анонимизации трафика готова к работе.

Смысл установленных программ следующий:

- Tor

- сердце системы анонимизации трафика. Эта программа будет строить тоннели, пропускать через них данные и получать ответы. Данные поступают от других программ, которым надо послать что-нибудь в интернет, им же передаются данные, присылаемые в ответ с другого конца тоннеля. Способ общения программ, которым требуется интернет, с Tor’ом — SOCKS (широко используемый механизм взаимодействия сетевого программного обеспечения с прокси-серверами — сетевыми посредниками). Tor принимает локальные соединения на порт 9050, и обслуживает программы как прокси-сервер SOCKS.

Множество программ поддерживают использование прокси-сервера SOCKS. Если вы можете найти в сетевой программе настройки использования SOCKS-прокси, значит, вы можете настроить эту программу для анонимной работы с интернетом через сеть Tor. В настройках как адрес прокси-сервера вводите localhost (для локального соединения), порт 9050. Теперь программа при попытке открыть соединение с интернетом будет подсоединяться к Tor’у, и благодаря этому обмен данных с точкой назначения будет проходить через тоннель сети Tor.

Учитывайте, что доступ к интернету через Tor может происходить ощутимо медленнее, чем доступ к интернету напрямую, в связи с этим некоторым программам может потребоваться дополнительная настройка (например, продление допустимого времени соединения: такие опции, как «connection timeout» и тому подобное.) - Vidalia

- программа для автоматического запуска Tor’а при входе в операционную систему, настройки и наблюдения за работой Tor’а.

- Privoxy

- анонимизирующий HTTP/HTTPS прокси-сервер, использующий возможности основного приложения Tor для выполнения своих функций. Privoxy, по сути, будет работать как надстройка над Tor’ом, улучшающая защиту в программах, использующих протоколы HTTP и HTTPS (браузеры, любые другие программы, где используются URL, начинающиеся с http:// или https://). После выполнения дополнительной защитной обработки данных Privoxy применяет Tor для работы с тоннелями, подсоединяясь к Tor’у через тот же порт 9050. Privoxy предотвращает утечку информации, нарушающей анонимность по вине браузера и других программ, использующих HTTP и HTTPS. Подробнее об этой проблеме можно прочитать далее.

Если программа использует протоколы HTTP и HTTPS, надо настроить ее для обращения к интернету именно через Privoxy, если необходимо обеспечить анонимную работу с интернетом. Privoxy принимает локальные соединения на порт 8118. Все широко используемые браузеры и большинство других программ, использующих HTTP и HTTPS, позволяют настроить использование прокси-сервера для соединений по HTTP и HTTPS (может обозначаться как SSL). В таком случае как адрес прокси-сервера вводится localhost (локальное соединение), номер порта — 8118 (порт Privoxy). Это можно (и нужно) вводить и для HTTP и для HTTPS (SSL). Далее приводятся примеры настройки конкретных приложений, например, Mozilla Firefox.

Настройка браузера Mozilla Firefox

[править]

Зайдите в настройки, через пункт меню Tools->Options, вкладка General, в области «Connection» нажмите «Connection Settings…». Это открывает окно настройки подсоединения к интернету браузера Firefox. В нем надо выбрать «Manual Proxy Configuration» и заполнить две строчки: «HTTP Proxy» и «SSL Proxy». В каждой строчке в поле, расположенном левее, надо ввести localhost (локальное соединение), в поле правее 8118.

После такой настройки браузер будет пытаться открыть локальное соединение на порт 8118, где его примет приложение Privoxy, и обеспечит выход в интернет через основное приложение Tor.

Этого достаточно для работы основных функций браузера. Дополнительно можно записать localhost и порт 9050 в строчке «SOCKS Host» того же окна; это позволит, например, заходить на FTP-серверы в Firefox, общаясь с ними через посредничество основного приложения Tor; оно будет принимать локальные соединения на порт 9050.

В поле "No Proxy for: " выключается использование прокси для определенных адресов. Там обычно всегда перечислены хотя бы localhost и 127.0.0.1 — локальные соединения. Выключение прокси может потребоваться для каких-то других адресов, например, потому что они не пускают к себе пользователей из-за границы (при использовании Tor’а по-настоящему связываться с сайтом, на который вы заходите, может компьютер в любой точке земного шара с любым IP-адресом). Перечислите все адреса, для которых надо выключить прокси, через запятую. При этом можно использовать частичные адреса, например, .livejournal.com добавляет все адреса, заканчивающиеся на .livejournal.com.

Учитывайте:

|

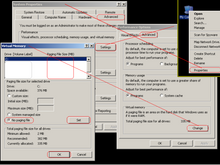

Настройка почтового клиента Mozilla Thunderbird

[править]

Работа с Tor’ом в Thunderbird похожа на работу в Firefox, ибо они из одного семейства программного обеспечения. Зайдите в настройки прокси (см. раздел о настройке Firefox).

Для получения почты главное — прописать правильные значения в строчке «SOCKS Host», ибо Thunderbird будет использовать механизм SOCKS для взаимодействия с Tor’ом при попытке скачать письма с сервера. В левом поле надо ввести localhost, а в правом — 9050 (номер SOCKS-порта основного приложения Tor), чтобы Thunderbird подключался к Tor’y.

«HTTP Proxy» и/или «SSL Proxy» могут понадобиться, скажем, при загрузке картинок в содержимом письма, в этих строчках надо записать localhost и 8118 (порт приложения Privoxy).

Thunderbird может обращаться к DNS-серверу минуя Tor, поэтому вместо имен POP/IMAP/SMTP-серверов пропишите их IP-адреса. Их можно определить с помощью утилиты tor_resolve, которая находиться в той же папке, что и Tor.

Строчка "No Proxy for: " — см. раздел о настройке Firefox.

После завершения окно опций может выглядеть как на иллюстрации.

Узлы сети Tor, как правило, блокируют трафик, связанный с отсылкой писем для противодействия спаму[5] (они блокируют трафик, идущий на порт 25, если почтовый сервер принимает соединения на другой порт (как, например, делает сервер GMail) то, вероятно, это не будет заблокировано). Если вам не удается послать письмо посредством Tor’a, добавьте ваш сервер выходящих сообщений (SMTP) в список "No Proxy for: ". Тогда работа с ним будет происходить напрямую, без Tor’a, неанонимно.

Настройка виртуальной частной сети Hamachi

[править]Hamachi — бесплатная программа для построения VPN поверх Интернета, которая известна отсутствием ограничений по типу применения. Она использует ключ длиной 2048 бит для соединений и 256 бит для передачи данных. Имея установленные Tor и Privoxy, можно совместить их с Hamachi, получив двойное шифрование и дополнительное скрытое туннелирование. Для фильтрации принимаемого трафика необходимо после установки всех программ отредактировать файл конфигурации Privoxy изменив параметр «listen-address» в соответствии с выданным Hamachi IP-адресом — listen-address HAMACHI_IP:8118.

Hotspot Shield — наиболее популярная в мире бесплатная программа для построения VPN поверх Интернета. Бесплатная версия позволяет подключаться к заблокированным в стране сайтам из-за рубежа (из США). В платной версии Elite на выбор имеется 18 «виртуальных местоположений» (IP-адресов в разных странах). Это приложение скрывает IP-адрес пользователя, шифрует интернет-трафик, а также защищает от хакеров и злоумышленников, ворующих личные сведения. Разработчики программы из компании AnchorFree Inc. ведут блог для пользователей на русском языке.

'Allvpn.org' — каталог VPN-сервисов. Позволяет подобрать себе VPN-сервис по различным параметрам: юрисдикции провайдера, возможности оплаты криптовалютами, поддержкой протоколов P2P и других. Рейтинг основан на оценках пользователей. Создатели сервиса на рейтинг не влияют.

-

Tor-ификация Skype. 1-ый этап

-

Tor-ификация Skype. 2-ой этап

Настройка сервера Tor и дополнительные опции

[править]- Configuring a Tor relay

- Tor: Bridges — Настройка Tor-бриджей.

- Setting up a Tor server — Настройка сервера Tor на Debian.

- Анонимизируем свою работу в Internet с помощью Tor — Инструкция по безопасным настройкам Tor в Linux.

- Установка Tor сервера на FreeBSD, TORифицируем FreeBSD

- HOWTO Anonymity with Tor and Privoxy — Установка Tor с Privoxy на Gentoo.

Опасность утечки данных по вине программ

[править]Tor защищает от угроз анонимности при проведении слежения за каналами связи и при слежении на другом конце соединения. Tor не помогает в случаях, когда проблема находится на вашем собственном компьютере.

При использовании браузера анонимность может частично или полностью нарушаться из-за ошибок в браузере, куки и скриптов. Privoxy защищает от части таких проблем фильтруя данные, которыми обмениваются браузер и веб-сервер. Желательно не использовать браузер Internet Explorer, с которым связана львиная доля всех уязвимостей, а вместо этого использовать более безопасныe Firefox или Opera. Если вы используете Firefox, запретите куки в настройках и установите расширения NoScript и CookieSafe или Permit Cookies. После этого куки и скрипты надо разрешать отдельно для каждого сайта, которому вы доверяете, а на ненадежных сайтах они будут выключены. Разрешение (как и запрет) производится одним кликом на иконке «C» для куки или иконке «S» для скриптов (в нижнем правом углу окна браузера).

Другие программы тоже могут представлять опасность. Отдавайте предпочтение программам от разработчиков с хорошей репутацией, предпочтительнее — открытым программам.

Личные данные могут утекать также из-за заражения компьютера вредоносными программами. Используйте брандмауэр и настройте Windows для предотвращения этого, и установите защитное программное обеспечение (антивирус и тому подобное).

Ограничения и недостатки сети Tor

[править]Некоторые интернет-ресурсы могут полностью или частично запрещать доступ из анонимной сети Tor. Пример: сайты Фонда Викимедиа (Википедия, Викиучебник и другие) запрещают редактирование при доступе из сети Tor, хотя это не всегда работает.

Некоторые порты, как правило, закрыты в выходной политике серверов Tor, поэтому определенные действия обычно не удается сделать анонимно через сеть Tor (например, часто запрещаются соединения на порт 25 — отсылка почты через протокол SMTP).

Некоторые веб-сайты и другие интернет-ресурсы могут определять местонахождения заходящих на них пользователей по IP-адресу и не пропускать пользователей из выбранных стран или регионов мира. Так как при анонимном доступе через сеть Tor с сайтом напрямую общается сервер-выходная точка, находящийся где угодно в мире, это может создавать проблемы при попытке доступа к подобным сайтам.

За анонимность, получаемую благодаря сети Tor, приходится расплачиваться понижением скорости передачи данных, а за интерактивность — возможностью раскрытия путём обнаружения синхронной активности (timing-атака).

Этика использования сети Tor

[править]Не используйте Tor для действий, при которых не нужна анонимность (онлайн-игры, интернет-радио) или действий, перегружающих сеть Tor объемом трафика, который она пока не готова поддерживать (пиринговые сети).

Не используйте Tor для нанесения вреда сайтам, спама и т. д. Это приведет к тому, что у администраторов различных сайтов появятся дополнительные причины закрыть анонимный доступ к их ресурсам из сети Tor. Этим вы повредите людям во всем мире, которым необходима анонимность из-за возможного или реального преследования правительством или кем-то еще. К сожалению, на вики-сайтах, таких как Википедия и Викиучебник, это уже сделано для борьбы с вандализмом.

I2P (Invisible Internet Project)

[править]I2P («Invisible Internet Project», рус. «Проект Невидимый Интернет», произносится «айтупи») — открытое программное обеспечение, созданное для организации сверхустойчивой анонимной сети и применимое для веб-сёрфинга, анонимного хостинга (создания анонимных сайтов, форумов и чатов, файлообменных серверов и т. д.), систем обмена мгновенными сообщениями, ведения блогов, а также для файлообмена (в том числе Torrent, eDonkey, Kad, Gnutella и т. д.), электронной почты, VoIP и многого другого. Названия сайтов в сети I2P имеют вид: «http://название_сайта.i2p».

Обзор

[править]I2P — анонимная, самоорганизующаяся сеть, которая использует модифицированный DHT Kademlia, но отличается тем, что хранит в себе хешированные адреса узлов сети, зашифрованные IP-адреса, а также публичные ключи шифрования, причём соединения по Network database тоже зашифрованы. Сеть предоставляет приложениям простой транспортный механизм для анонимной и защищённой пересылки сообщений друг другу.

Внутри сети I2P работает собственный каталог сайтов, электронные библиотеки, а также торрент-трекеры. Кроме того, существуют гейты для доступа в сеть I2P непосредственно из Интернета, созданные специально для пользователей, которые по разным причинам не могут установить на компьютер программное обеспечение «Проекта Невидимый Интернет».

Особенности сети

[править]В сети I2P нет никаких центральных серверов и нет привычных DNS-серверов, также сеть абсолютно не зависит от внешних DNS, что приводит к невозможности уничтожения, блокирования и фильтрации сети, которая будет существовать и функционировать, пока на планете останутся хотя бы два компьютера в сети. Также отсутствие DNS-серверов и использование DHT Kademlia — механизма распределения имен в сети I2P — дает возможность создания любым пользователем сети I2P своего сайта, проекта, торрент-трекера и т. д. без необходимости где-то регистрироваться, оплачивать кому либо доменное имя или ждать чьего-то разрешения. Каждый человек волен абсолютно бесплатно и свободно создавать любые сайты, при этом узнать местонахождение сервера и человека практически невозможно.

Основные приложения, доступные для использования внутри сети I2P

[править]- eepsite (localhost:7658) — защищенные веб-узлы, доступные только в сети I2P через eepProxy

- SusiDNS (localhost:7657/susidns/index.jsp) — DNS-клиент

- Susimail (localhost:7657/susimail/susimail) — почтовый клиент

- I2Psnark (localhost:7657/i2psnark) — торрент-клиент

- I2PTunnel (localhost:7657/i2ptunnel/index.jsp) — интегрированная в I2P программа, позволяющая различным службам TCP/IP устанавливать связь поверх I2P с помощью туннелей

- localhost:7657/tunnels.jsp — Мониторинг туннелей

Ресурсы I2P

[править]- Официальный сайт проекта I2P(нем.)

- Официальный форум проекта, включая русскую ветку форума(нем.)

- Источник

Предотвращение утечки конфиденциальных данных на устройствах хранения

[править]Устройства хранения, файловые системы, уязвимости

[править]Определения ключевых понятий, используемых в последующих главах:

- Том — набор файлов, объединённый в одну файловую систему. В операционной системе Windows, как правило, обозначается буквой латинского алфавита (C:, D: и т. д.). Наиболее часто встречающийся тип тома на домашних компьютерах — том, занимающий раздел (partition) жёсткого диска, но в данном тексте очень часто будут рассматриваться тома, хранящиеся по-другому. Например, зашифрованные тома могут храниться внутри специального файла-контейнера, который, в свою очередь, хранится на обычном томе, занимающем раздел жёсткого диска (то есть, например, на C:). В этом случае том хранится внутри другого тома. Могут быть и ситуации с ещё большей вложенностью.

- Устройство хранения — см. Носитель информации

С точки зрения защиты конфиденциальной информации стандартные способы хранения файлов на носителях информации имеют несколько уязвимостей.

Как правило, файловая система хранит все файлы на физическом носителе в незашифрованном виде. Это означает, что при попадании жёстких дисков или других носителей в чужие руки вся информация с них может быть прочитана. Такие методы защиты, как пароли Windows и права на файлы, не остановят противника. Для борьбы с этим используется шифрование информации: в этом случае на физическом носителе данные хранятся в зашифрованном виде, что затрудняет доступ, даже если носитель попал в распоряжение противника. Очень важен выбор программного обеспечения для шифрования: например, шифрование файлов, доступное в некоторых версиях Windows как стандартная функция операционной системы, является слабым и не сможет защитить от противника с профессиональными навыками (такого, как профессиональные хакеры и специалисты органов правопорядка). Однако существует программное обеспечение, которое даёт качественную защиту даже против профессионального противника. Подробнее см. в главе Шифрование на лету. TrueCrypt.

Ещё одна уязвимость стандартных файловых систем заключается в невозможности надёжного удаления информации стандартными средствами операционной системы, если удаляемая информация находится на носителе с магнитным покрытием, таком как жёсткий диск. Обычное удаление не гарантирует, что информация не будет доступна противнику с профессиональными навыками. Эта проблема подробно разбирается в разделе Удаление информации без возможности восстановления.

Анонимная работа за компьютером

Ни для кого не секрет, что при работе в интернете или оффлайн, операционная система и другие программы записывают большое количество информации на жесткий диск компьютера. Используя специальные аппаратные и программные средства злоумышленник может получить к ним доступ и установить, частично или полностью, чем занимался пользователь на своем компьютере. Чтобы избежать подобного риска, применяются так называемые Live CD. Созданные изначально для восстановления и реанимации систем, сейчас они успешно применяются как инструменты повышения конфиденциальности работы за компьютером. Операционная система и дополнительные программы загружаются на виртуальный диск, предварительно созданный в оперативной памяти. Для гарантии отсутствия записей на жесткий диск вынимается шлейф винчестера. Пользователям ноутбуков рекомендуется удалять буквы дисков. После окончания работы компьютер выключается, а оперативная память очищается навсегда.

Шифрование на лету. TrueCrypt

[править]Предисловие

[править]В мае 2014 года была выпущена версия 7.2 программы TrueCrypt, в которой была удалена часть возможностей (шифрование данных), а сам проект закрыт. Официальный сайт больше не доступен, даже через web.archive.org. На странице программы на sf.net предлагается переходить на BitLocker, а скачать можно только версию 7.2.

Сообществом разработчиков был создан сайт, где можно скачать все версии TrueCrypt. Дополнительно они были выложены на GitHub. Версия 7.2 настоятельно не рекомендуется к использованию, поскольку не содержит никаких новых возможностей, но наоборот урезана.

Шифрование на лету

[править]Шифрование на лету — это шифрование файлов пользователя, производимое в реальном времени. Оно, как правило, прозрачно и обычно реализуется созданием виртуальных зашифрованных логических дисков.

Под прозрачностью понимается то, что обеспечивающее шифрование программное обеспечение должно органично встраиваться в систему и предоставлять пользователю и остальным программам возможность продолжать работу без изменений; при этом все или некоторые файлы становятся недоступными, если носитель информации попадет в чужие руки.

Обычная схема работы включает:

- Создание нового зашифрованного тома: выбор способа хранения (может храниться внутри файла на незашифрованном диске, может покрывать раздел (partition) жесткого диска или другого устройства хранения), выбор метода шифрования и пароля доступа.

- Подсоединение зашифрованного тома (mounting): обычно требуется указать, где хранится зашифрованный том (указать местонахождение файла или выбрать раздел жесткого диска либо другое устройство) и ввести пароль доступа, без которого нет возможности работать с томом. Подсоединение тома обычно делает его доступным в виде нового логического диска, с которым далее можно работать как со всеми остальными дисками. Прозрачная работа программного обеспечения гарантирует привычное пользователю поведение этого диска, при этом защищая сохраняемую на нем информацию.

- Отсоединение зашифрованного тома (dismounting): совершается по запросу пользователя после окончания работы с томом или автоматически при выключении или перезагрузке компьютера.

Действия 2 и 3 повторяются каждый раз. Качественное программное обеспечение не позволяет устранить или сократить какой-то из этих шагов (например, избавиться от ввода пароля), ибо это неизбежно сводит на нет всю защиту.

Пока том не подсоединен (что потребует знания пароля), данные зашифрованного тома недоступны для чтения или изменения. Даже если устройство хранения попадет в чужие руки, без пароля зашифрованный том не может быть подсоединен и представляет собой набор бессмысленных байтов.

Установка TrueCrypt

[править]

Одно из наилучших решений для шифровки данных на лету — программа TrueCrypt. TrueCrypt доступен для использования на операционных системах Windows XP / 2000 / 2003/ Vista/ Windows 7/8 и Linux. Это свободное программное обеспечение, не содержащее «черных ходов» для спецслужб, прекрасно совместимое с Windows и по возможностям превосходящее многие платные продукты. TrueCrypt можно скачать с сайта www.truecrypt.org. Файл установки занимает чуть больше одного мегабайта.

Установка TrueCrypt проста (см. иллюстрацию), из предлагаемых пользователю настроек важно выбрать Install for all users (установить для всех пользователей Windows) — это пригодится в дальнейшем.

В разделе локализации сайта TrueCrypt можно скачать файл для русификации пользовательского интерфейса программы TrueCrypt, созданный русским пользователем. Если вы желаете установить русифицированную версию, скачайте нужный Zip архив оттуда, распакуйте и поместите файл Language.ru.xml из архива в папку TrueCrypt (выбирается при установке, часто используется C:\Program Files\TrueCrypt).

В последующих главах иллюстрации сделаны с англоязычной версии TrueCrypt, но содержат перевод в виде сносок.

Первые шаги в TrueCrypt: создание файла-контейнера тома

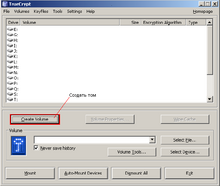

[править]

В этом разделе описывается создание тома, который будет храниться как файл на одном из доступных в Windows дисков.

Запустите главное приложение TrueCrypt через старт-меню Windows или кликнув на иконку на рабочем столе Windows. Для создания новых зашифрованных томов используется кнопка Create Volume (Создать том). Нажмите на нее, чтобы двигаться дальше.

Это запускает мастер создания тома, в котором TrueCrypt предлагает пользователю последовательно ввести всю нужную для создания информацию.

-

Мастер создания тома, первая страница

-

Мастер создания тома, вторая страница

-

Мастер создания тома, третья страница

-

Мастер создания тома, четвертая страница

-

Мастер создания тома, пятая страница

-

Мастер создания тома, шестая страница

-

Мастер создания тома, седьмая, последняя страница

Первая страница мастера создания тома предлагает пользователю выбрать между созданием стандартного тома TrueCrypt (Create a standart TrueCrypt volume) и созданием спрятанного тома TrueCrypt (Create a hidden TrueCrypt volume). Возможность создавать спрятанные тома — одна из самых интересных и ценных особенностей TrueCrypt, которая рассматривается в другом разделе. Пока оставьте без изменения предложенный вариант (стандартный том) и жмите Далее (Next).

Вторая страница мастера, Volume Location (Расположение Тома), предлагает выбрать способ и место хранения данных тома. В данном разделе создается том, хранящийся в файле. Такой файл называется контейнером (container), и хранит в себе образ виртуального диска TrueCrypt, все полностью в зашифрованном виде. Нажмите Выбрать файл (Select File), это вызывает стандартный диалог Windows для сохранения файлов. Выберите подходящий диск и папку для хранения файла-контейнера. Файл может иметь любое расширение, на работу TrueCrypt это не влияет. Стандартное расширение для файлов-контейнеров TrueCrypt — .tc, но можно выбрать имя файла с другим расширением или без расширения, чтобы запутать противника. На диске должно быть свободное место, по объему равное или превосходящее желаемый объем нового контейнера (объем будет выбран позже). Выбрав место хранения файла-контейнера (оно должно отобразиться в поле слева от кнопки Выбрать файл) жмите Далее (Next).

Третья страница мастера, Encryption Options (Настройки Шифрования), предлагает выбрать несколько возможных алгоритмов шифрования. Надо заметить, что в TrueCrypt доступны только методы шифрования, известные среди экспертов как надежные, и даже каскадное шифрование (все данные шифруются последовательным нескольких алгоритмов одного за другим). Начинающий пользователь может оставить предлагаемый изначально выбор (метод шифрования AES), и нажать Далее (Next) для перехода на следующую страницу. Предлагаемый выбор (AES, RIPEMD) обеспечивает надежную и эффективную защиту содержимого тома. AES — государственный стандарт шифрования файлов в США, одобренный в том числе для документов режима секретности Top Secret. Еще один удачный выбор — алгоритм Twofish, по силе и эффективности не уступающий AES и даже работающий немного быстрее во многих случаях. Выбор в поле Алгоритм Хэширования (Hash Algorithm), по словам разработчиков, мало влияет на надежность защиты или скорость работы, таким образом является больше делом вкуса.

Четвертая страница мастера, Volume Size (Размер Тома), предлагает выбрать желаемый размер файла-контейнера. Выбранный размер не может превышать объем свободного места диска, выбранного для хранения контейнера (на второй странице мастера). Объем виртуального зашифрованного диска, с которым вы сможете работать, будет приблизительно равен выбранному здесь размеру, за вычетом небольшой части, которая будет использована для хранения служебной информации. Выбирайте любой размер, желательно не менее нескольких десятков мегабайт или еще больше (чтобы можно было протестировать сохранение на зашифрованный том файлов среднего или большого размера).

Пятая страница — Volume Password (Пароль доступа к тому). Для томов, которые используются для высокой важности, вводите длинные и сложные пароли, не меньше 20-30 символов. Тема паролей рассматривается в другом разделе. Для усиления защиты можно также использовать ключ-файлы (key files), которые будут рассмотрены далее.

Шестая страница — Volume Format (Форматирование тома). Выберите необходимый тип файловой системы (FAT или NTFS) и нажмите Форматировать (Format). Во время паузы после этого надо перемещать указатель мыши по экрану: для надежной защиты необходимо определенное количество случайных и непредсказуемых значений, для этого TrueCrypt собирает информацию из нескольких источников, включая координаты движений мышкой. Когда TrueCrypt соберет необходимое количество случайных данных, начнется форматирование. Как и с обычным форматированием, время зависит от размера тома. TrueCrypt отображает индикатор прогресса во время работы.

Седьмая страница — том создан, нужно нажать Выход (Exit) для возврата в главное окно приложения TrueCrypt.

Первые шаги в TrueCrypt — использование созданного тома

[править]После того, как вы вернулись из мастера создания тома в главное окно TrueCrypt, надо попробовать подключить новый том. Для подсоединения (монтирования) тома как виртуального диска, нажмите кнопку Select File… (Выбрать файл) — она открывает стандартный диалог Windows для открытия файла, в данном случае надо выбрать файл-контейнер TrueCrypt, созданный и отформатированный до этого. Имя выбранного файла отображается в поле слева от кнопки Выбрать файл…. Затем, выберите одну из свободных дисковых и нажмите кнопку Mount (Монтировать). Появляется окно для ввода пароля доступа к тому. После ввода пароля, если он был правильным, в Windows становится новый виртуальный диск. Буква диска зависит от выбора перед монтированием и может быть, например, «T:\».

Подсоединив виртуальный диск, попробуйте сделать несколько тестовых операций над ним — копирование файлов и т. д. Обратите внимание, что даже запись и чтение большого объема данных происходит за вполне приемлемое время, в том числе на старых компьютерах. Это происходит потому, что жесткие диски и другие устройства хранения — сравнительно медленные устройства. Поэтому даже самое мощное шифрование занимает лишь часть времени, уходящего на запись или чтение файлов. На новых компьютерах с мощными процессорами эта небольшая потеря производительности практически незаметна. В результате с файлами, сохраненными на зашифрованный том, можно работать так же, как и с файлами на обычных дисках.

Сохраняйте всю важную и личную информацию внутри зашифрованных томов и никогда не копируйте их на незащищенные жесткие диски или другие устройства. Так они будут в безопасности. Если вы закончили работу, желательно сразу же отключить (размонтировать) том: в главном окне TrueCrypt выберите букву подсоединенного тома и нажмите Dismount (Размонтировать). Теперь данные недоступны до следующего сеанса использования, который может начать только человек, знающий пароль.

Хотя этого уже не мало, и такая защита во многих случаях может предотвратить получение противником ваших личных сведений, для полной уверенности необходимы дополнительные меры: см. раздел о создании полноценной защиты.

TrueCrypt — шифрование устройства

[править]Кроме зашифрованных томов, которые хранятся внутри файла-контейнера на одном из доступных дисков, TrueCrypt умеет работать еще с одним типом томов — тома, которые используют все пространство определенного устройства хранения: раздела (partition) жесткого диска, дискеты, USB флэш-диска и любых подобных устройств. Если устройство распознается операционной системой Windows и предназначено для хранения файлов, то, вероятно, оно может быть использовано для создания зашифрованного тома.

Шаги, которые пользователь должен выполнить для создания такого тома, мало отличаются от создания тома, хранящегося в файле-контейнере. На Второй странице мастера создания тома (Расположение Тома) надо нажать кнопку Select Device (Выбрать Устройство). Это отобразит окно со списком всех доступных устройств хранения, в котором надо выбрать подходящее. Если вы создаете подобный тип тома, то выбор на Четвертой странице мастера (Размер Тома) будет недоступен, так как в таком случае том использует все доступное место устройства хранения. Во всем остальном процедура создания не отличается от создания тома в файле-контейнере.

Учитывайте, что создание зашифрованного тома приводит к безвозвратной потере всего старого содержимого выбранного устройства. Кроме того, TrueCrypt может шифровать раздел жесткого диска, на который установлена операционная система.

Подсоединение (монтирование) тома, занимающего устройство хранения, тоже практически не отличается от подобной операции для тома в файле-контейнере: в главном окне TrueCrypt вместо выбора файла используется кнопка для выбора устройства Select Device, а всё остальное не отличается от монтирования тома в файле-контейнере.

Тома TrueCrypt — сравнение контейнера и устройства и общие замечания

[править]У каждого из методов хранения томов есть свои особенности, преимущества и недостатки.

Том в файле-контейнере, как правило, работает медленнее, особенно если диск, на котором хранится этот файл-контейнер, сильно фрагментирован. Его расположение и имя не важно, важно только содержимое файла. Благодаря этому файл-контейнер можно свободно переименовать, переместить в другую директорию или даже вообще на другой диск, а также можно легко создавать резервные копии (бэкап) зашифрованного тома, просто копируя файл-контейнер. Но учитывайте, что это может дать некоторые преимущества противнику (см. предупреждения и рекомендации в разделе об уязвимостях).

Если вам нужно хранить зашифрованные данные на таких носителях информации как CD/DVD, то у вас нет другого выбора кроме как использовать файл-контейнер. Сначала создайте его на жестком диске, заполните нужными данными, после этого запишите файл-контейнер на болванку.

Том, занимающий устройство хранения, как правило, работает быстрее. Также, это самый удобный способ отдать весь доступный объем устройства под хранение зашифрованных данных.

Из-за внутренних деталей работы программы TrueCrypt, даже если вы шифруете раздел (partition) жесткого диска или другое устройство целиком, при работе оно подсоединяется (монтируется) как дополнительный виртуальный диск TrueCrypt. Само устройство при этом остается видимым в Windows как неотформатированный диск. Чтобы избежать связанных с этим неудобств и нечаянного форматирования (с потерей всех данных), надо сделать этот раздел невидимым в настройке дисков (Disk Manager) Windows.

TrueCrypt — убедительная отрицаемость

[править]Предположим, что противник заинтересован в получении ваших личных данных. При этом закон или угрозы вынуждает вас сотрудничать с противником, или хотя бы создавать видимость, что вы сотрудничаете. «Убедительная отрицаемость» (Plausible Deniability) означает возможность отрицать наличие определенной информации на ваших жестких дисках или каких-то других носителях, при этом должно быть недоказуемо обратное вашим утверждениям. На практике это означает недоказуемость присутствия всех или части ваших зашифрованных томов. Обеспечение убедительной отрицаемости — одна из наиболее ценных особенностей TrueCrypt.

Самая простая защита заключается в том, что ни в файл-контейнер, ни на устройство хранения, которые содержат зашифрованный том TrueCrypt, не записывается в открытом (незашифрованном) виде информация, идентифицирующая содержимое как том TrueCrypt. Для наблюдателя, не обладающего паролем доступа, это набор бессмысленных байтов. Расшифровать эти данные — единственный способ однозначно доказать, что это том TrueCrypt, особенно если расширение файла не .tc, но расшифровка требует знания пароля. Также при работе с файлом-контейнером TrueCrypt оставляет без изменения такие атрибуты файла как «время и дата последнего изменения» и «время и дата последнего доступа», чтобы запутать противника.

С другой стороны, наличие на ваших дисках больших файлов или разделов (partitions), заполненных бессмысленными байтами, может показаться подозрительным наблюдателю-противнику. Кроме того, математический анализ файла-контейнера или устройства, хранящего том TrueCrypt, выявит высокий уровень энтропии — грубо говоря, данные «слишком случайны/бессмысленны». В таком случае для убедительного отрицания вам может потребоваться связное объяснение, почему на ваших дисках имеются файлы или дисковые разделы, заполненные бессмысленными байтами с высокой энтропией. Для противостояния такому продвинутому и дотошному противнику рекомендуется применять более хитрый прием защиты — «спрятанные» или «скрытые» тома (hidden volumes), см. раздел о скрытых томах.

Также для убедительной отрицаемости (существования томов TrueCrypt) следует соблюдать особую осторожность и выполнять все рекомендации по работе с зашифрованными томами и по общей настройке системы, так как даже незначительные ошибки, не дающие противнику прямого доступа к зашифрованным файлам, могут тем не менее выявить их существование. Если вам может понадобиться «убедительная отрицаемость», особенно внимательно ознакомьтесь с разделами об уязвимостях TrueCrypt и утечках информации.

Во многих странах ордер на обыск обязывает человека выдать такую информацию как коды к сейфам и так далее, что распространяется, в том числе, на зашифрованную информацию на жестких дисках. Если наличие зашифрованной информации можно доказать, то невыдача паролей доступа может быть сама по себе нарушением закона.

TrueCrypt — скрытые тома (hidden volumes)

[править]

Скрытые тома — решение проблем, разобранных в разделе об «убедительной отрицаемости», предлагаемое программой TrueCrypt. Скрытые тома хранятся вложенно, внутри свободной области другого, обычного тома, см. иллюстрацию.

Обычный том, внутри которого создается скрытый, в таком случае называется внешний том (outer volume). Для скрытого тома годится внешний том как в файле-контейнере так и занимающий устройство. Внешний том и скрытый том хранящийся в его свободном месте, обязательно имеют разные пароли. Хранение внутри внешнего тома решает проблему наличия бессмысленных данных с высокой энтропией, которые служат хоть и не полным, но весьма серьезным доказательством наличия зашифрованного тома. В случае же с томом, скрытым внутри обычного тома, доказать его существование таким образом невозможно. При форматировании внешнего тома TrueCrypt все пространство заполняется случайными байтами. Внутренний, скрытый том, если не знать пароль доступа к нему, тоже выглядит как случайные данные.

Если вам может понадобиться «убедительная отрицаемость», рекомендуется использование скрытых томов. Внешний том, таким образом, заранее предназначается для выдачи противнику. Для убедительности на него может быть сохранена информация, выглядящая как что-то, нуждающееся в скрытии (например, порнография из интернета, разумеется, не противозаконная, умно составленная дезинформация или что-то другое). При необходимости пароль к внешнему тому может быть выдан противнику. Внешний том послужит объяснением, почему на вашем компьютере имеется программа TrueCrypt. Кроме того, в свободной области будет спрятан скрытый том, наличие которого невыявляемо анализом содержимого используемого файла-контейнера или устройства хранения.

Если вы еще не сделали этого, создайте том TrueCrypt с файловой системой FAT, который будет использоваться как внешний для скрытого тома. Внешний том TrueCrypt не может иметь тип файловой системы NTFS из-за внутреннего устройства NTFS. При создании нового тома тип файловой системы выбирается на странице мастера Volume Format (Форматирование Тома).

Удобнее всего скопировать подходящие файлы-обманки до создания скрытого тома. Это позволит автоматически вычислить, сколько места необходимо оставить внешнему тому, а сколько отдать под скрытый. Для пробного использования возможностей скрытия тома скопируйте на выбранный внешний том с файловой системой FAT какие-нибудь файлы, обязательно оставляя достаточно свободного места для скрытого тома.

После этих подготовительных операций надо снова запустить мастер создания тома TrueCrypt. На первой странице мастера нужно выбрать Создать скрытый том TrueCrypt (Create a hidden TrueCrypt volume). После перехода далее пользователь попадает на страницу мастера Wizard Mode (Режим работы мастера). Выбирайте второй вариант, Create a hidden volume within an existing TrueCrypt volume (Создать скрытый том внутри уже созданного обычного тома). Первый вариант здесь не рассматривается, но на самом деле просто позволяет выполнить две операции — создание обычного тома и создание скрытого — одну за другой. После этого следует уже рассмотренная до этого страница Volume Location (Расположение тома). В данном случае здесь вводится расположение уже существующего тома, обязательно с файловой системой FAT. Выбирайте существующий контейнер (Select File/Выбрать Файл) или устройство (Select Device / Выбрать устройство) и переходите далее. Следующая страница мастера — Outer Volume Password (Пароль внешнего тома). Здесь надо ввести пароль тома, выбранного на предыдущей странице, так как вы бы делали при подсоединении (монтировании) этого тома. По сути, когда вы нажмете кнопку Next (Далее), происходит именно монтирование внешнего тома, чтобы узнать, сколько свободного места в нем доступно для создания скрытого тома. После перехода далее, если пароль был правильно введен и мастеру удалось успешно подсоединить том для проверки, вы попадаете на страницу уведомления об успехе, где ничего не нужно вводить и можно просто перейти далее.

Следующие шаги похожи на соответствующие шаги при создании обычного тома — Настройки Шифрования, Размер Тома, Пароль доступа к тому, Форматирование тома.

На странице Размер Тома максимальное значение — размер свободной области внешнего тома. Если переходить далее, ничего не меняя, выбирается максимальный размер. После выполнения форматирования на странице Volume Format (Форматирование Тома) скрытый том будет готов к использованию.

Скрытый том используется так же как и обычный. Сначала его нужно подсоединить (смонтировать). При этом имя файла-контейнера или устройства будет то же самое, что и при монтировании внешнего тома, содержащего данный скрытый том. Различие заключается только в пароле доступа. То есть, используя один и тот же контейнер или устройство, можно смонтировать либо внешний том, либо скрытый (при условии, что он есть), в зависимости от того, какой пароль вводится.

Особая осторожность необходима при работе с внешним томом, ошибочные действия могут запросто привести к порче данных на скрытом. Ведь внешний том не хранит никакой информации о скрытом томе, и даже о том, есть ли скрытый том внутри его свободного пространства. Хранить такую информацию во внешнем томе — недопустимо, так как пароль внешнего тома и, таким образом, вся его информация предназначаются для сдачи противнику. Если просто смонтировать внешний том, используя только его собственный пароль, то TrueCrypt ничего не будет знать о скрытом томе, и при добавлении новых данных на внешний том его область данных будет расти дальше, съедая свободное пространство. Если в свободном пространстве существует скрытый том, это может означать безвозвратную потерю данных скрытого тома! Если нужно смонтировать внешний том, особенно если на него будет записываться информация, используйте монтирование с защитой скрытого тома: в окне ввода пароля нажмите кнопку Mount Options (Опции монтирования), в появившемся окне надо отметить Protect hidden volume against damage caused by writing to outer volume (Защитить скрытых том от повреждения из-за записи во внешний) и ввести пароль скрытого тома. Учитывайте, что это может вызвать ошибки при добавлении данных во внешний том, так как защита не будет допускать запись в часть внешнего тома (где хранится скрытый). Еще одна возможность защитить скрытый том — вообще запретить запись при монтировании внешнего: для этого пометьте Mount volume as read-only (Смонтировать только для чтения), для такой защиты не требуется вводить пароль скрытого тома.

TrueCrypt — возможные уязвимости и «подводные камни», методы предотвращения

[править]Теоретически данные, хранящиеся в зашифрованном томе TrueCrypt, недоступны для противника даже с огромными вычислительными ресурсами — суперкомпьютерами или большими кластерами более слабых машин. Таким противником может быть, например, государство. Даже имея в распоряжении такие ресурсы, лобовая атака (brute force attack) против алгоритмов шифрования, используемых в томах TrueCrypt, требует астрономического времени для выполнения. Поэтому в США такие алгоритмы как AES-256 (один из предлагаемых алгоритмов для томов TrueCrypt) могут использоваться, в том числе, для сверхсекретной документации. Однако в определенных случаях есть возможность избежать «лобовой атаки», которая при сегодняшнем состоянии науки невыполнима.

Одна из наиболее часто встречающихся и опасных уязвимостей — так называемые «слабые пароли», которые могут сделать любую защиту (не только TrueCrypt) легко преодолимой (см. подробный разбор этой проблемы в разделе о паролях). Это — общая уязвимость всех систем защиты, основанных на паролях, а не только TrueCrypt. Кроме соблюдения рекомендаций в разделе о выборе пароля, можно использовать ключ-файлы — для усиления паролей.

Вторая очень серьезная опасность — утечка данных, которая разбирается в отдельном разделе. Эта уязвимость не является следствием TrueCrypt, но должна быть учтена, чтобы избежать дыр в защите.

Еще одна опасность заключается в ситуации, когда противник получает информацию о том, как выглядели зашифрованные данные тома (в файле-контейнере либо устройстве) до и после каких-либо действий, произведенных над томом. Пример: если вы скопируете файл-контейнер внешнего тома, а затем смонтируете хранящийся в нем скрытый том и произведете какие-то изменения в нем, это может раскрыть противнику существование скрытого тома. Хотя, не обладая паролем скрытого тома, противник не сможет видеть файлы и другую информацию скрытого тома напрямую, изменения в скрытом томе отразятся изменением каких-то байт в свободной области внешнего тома (который вы выдаете противнику вместе с паролем). Сравнив старую копию файла-контейнера с новой, противник выявит изменения, что нарушает «убедительную отрицаемость» существования скрытого тома. Также, возможно, это даст противнику еще какие-то более или менее серьезные козыри. Копирование файлов-контейнеров и другие операции, которые в случае попадания жестких дисков и других носителей к противнику предоставляют ему такие «слепки» зашифрованного образа тома до и после операций над ним, не рекомендуются создателями TrueCrypt. Для создания резервных копий ваших данных лучше создайте еще один том с нуля, смонтируйте его и скопируйте данные с одного виртуального диска TrueCrypt на другой (новый), чтобы иметь резервную копию. Даже если вы выберете такой же пароль для нового тома, случайно выбираемые при создании тома параметры будут уже другие и сравнение зашифрованных данный томов будет абсолютно бессмысленно.

Если вы перемещаете файл-контейнер с одного диска на другой, учитывайте, что такое перемещение — это на самом деле копирование файла на новый диск, а затем автоматическое удаление старой копии со старого (это не относится к перемещению в другую папку на том же диске). При обычном удалении файла данные какое-то время, иногда долгое, сохраняются там где и были, так что такое перемещение тоже создает проблему, описанную выше. Для перемещения файла-контейнера на новый диск, скопируйте файл, затем безопасно удалите его специальной программой (см. раздел о безвозвратном удалении информации).

Опасность может также представлять Журналируемая файловая система (например, NTFS). Если жёсткий диск отформатирован под файловую систему NTFS, операционная система будет вести журнал изменений на данном диске. Это может быть опасно в случае если вы, например, храните файл-контейнер TrueCrypt на диске с файловой системой NTFS (или другой журналируемой файловой системой), так как это может помочь противнику реконструировать предыдущее состояние данных в файле-контейнере (до изменения). А это приводит к уже рассмотренным выше проблемам, таким как возможное нарушение отрицаемости существования скрытого тома. Поэтому для хранения файлов-контейнеров зашифрованных томов предпочтительнее использовать нежурналируемые файловые системы, такие как FAT. Также размер журнала изменений, как правило, ограничен, поэтому интенсивная работа с диском, производящая большое количество изменений на диске, скорее всего, приведёт к «выталкиванию» более старых записей в журнале изменений новыми. Для «очищения журнала» таким методом можно, например, применять функцию «очистка свободного места» программы Eraser (см. раздел о Eraser).

Утечка данных на незащищенные области дисков

[править]Предположим, что есть зашифрованный том любого типа и на нем хранится файл с конфиденциальной информацией. Если том подсоединен (смонтирован), то вы можете легко скопировать этот файл на незашифрованный диск. Это и есть утечка данных. Точнее, самый тривиальный тип утечки — по прямой вине пользователя. Метод предотвращения таких утечек внешне простой, хотя соблюдать его всегда может быть не так уж и просто: работать с конфиденциальными файлами внимательно и аккуратно, никогда не сохранять и не копировать их на незащищенные (шифрованием) диски и прочие устройства.

Если вы не использовали шифрование на лету раньше и личные данные хранятся у вас на жестких дисках в открытом виде, они являются «утечкой».

Если произошла утечка информации, то есть на незащищенных дисках оказались какие-то файлы с конфиденциальной информацией, их необходимо как можно быстрее безвозвратно удалить с незащищенных дисков (перед удалением, возможно, скопировав на зашифрованные диски)..

Есть возможности утечки данных, не связанные с прямой виной пользователя, как в описанных выше случаях, совершаемые программами, включая саму операционную систему. Многие программы создают временные файлы, куда попадает различная информация, по которой можно реконструировать действия пользователя и, возможно, файлы, с которыми он работал, частично или полностью, о чем пользователь может даже не подозревать.